Mis on õngitsemine ja kuidas seda ära tunda

Õngitsemine (inglise keeles phishing) on rünnaku tüüp, kus pahalane üritab varastada kasutaja isikuandmeid nagu parool. Seda tehake “söödaga”, milleks on enamasti mõne teise teenuse välimust kopeeriv leht. Õngitsemise eesmärk on, et kasutaja sisestaks sinna oma isikuandmed arvates, et need jõuavad õigvesse kohta, näiteks Googlele või internetipanka. Tegelikult ei ole tegemist üldse Google või internetipangaga ning andmed jõuavad kurjategijateni. Halvimal saab ründaja saada oma käsutusse kõik vajalikud andmed su krediitkaardi või pangakontoga maksete tegemiseks.

Õngitsemisrünnakud on tänapäeval üks levinumaid internetikuritegevuse vorme. Samal ajal on see ka üks lihtsaimini tuvastatavaid ning seega ka välditavaid. Seetõttu on ülioluline, et iga internetikasutaja oskaks tuvastada õngitsemisrünnakut igal kujul; puhtalt õngitsemise ära tundmisest piisab, et vältida selle ohvriks langemist.

Kuidas tuvastada õngitsemist internetis

Õngitsemiseks mõeldud veebilhed teevad kõik endast oleneva, et jätta muljet mõnest teisest teenusest. Enamasti üritatakse jätta muljet Facebooki, Google, Paypali või mõne teise suurema teenuse sisselogimisakendestt.

Varasemalt üritati peamiselt jätta muljet tervest kodulehest. Näiteks kopeeriti internetipanga kujundus, laeti üles teisele aadressile ning loodeti, et heausklikud kasutajad sisestavad võlts-saidile oma paroolid. Sellised rünnakud pole täiesti kadunud, küll on nad muutunud oluliselt harvemaks.

Populaarsust on seevastu kogunud katsed varastada sotsiaalmeedia kontode paroole. Kuna tänapäeval kasutavad paljud oma Google, Facebooki või vKontakte kontot ka muudesse teenustesse siselogimiseks on järjest lihtsam jätta muljet, et avanenud aken on teenusepakkujalt, kuigi tegelikult saadab see sisestatud andmed kurjategijale. Sotsiaalmeedia kontode varastamine on kurjategijatele kasulik äri. Nad saavad kasutada sinu kontoto su sõpradelt raha välja pressimiseks, pahavara levitamiseks või reklaami saatmiseks.

Kaitsmaks end seda tüüpi rünnakute eest pead veenduma, et sisestad parooli alati õigesse kohta. Õnneks teevad uuemad veebilehitsejad pool tööd su eest ära märkides ära turvalised ühendused. Luku ikoon aadressiriba kõrval ning https:// aadressi alguses näitavad, et leheküljelg kasutad turvatud ühendust. Turvatud ühenduse jaoks tuleb lehe omanikul osta sertifikaat, mistõttu on ta isik tuvastatav – enamik kurjategijaid seda ei soovi.

Näide turvalisust ühendust tähistavast lukuikoonist Google Chromes. Liiklus netsec.ee domeenil on krüpteeritud.

Ära mitte kunagi sisesta parooli aadressil, mis ei ole turvatud ssl sertifikaadiga! Ssl sertifikaadiga turvatud lehe tunned ära https:// alguse järgi tavapärase http:// asemel.

Küll ei piisa pimesi lukumärgi usaldamisest. Kindlasti pead kontrollima, et sisestad parooli ikka õigel aadressil. See võib olla keerulisem, kui pealtnäha paistab. Vaata näiteks järgnevaid, täiesti suvaliselt väljamõeldud aadresse:

- https://login.facebook.com

- https://login.facebook.security.asdg.co

- https://login.facebook.remember.me.hu/

- https://facebook.com/login

- https://example.com/facebook/login

Rõhutan, et need on täiesti suvalised aadressid. Mis neid kõiki ühendab on, et neil on https tugi ning seega ka luku märk aadressiriba juures. Kuid ainult esimene ja neljas neist on tegelikult Facebook, kuhu on turvaline oma parool sisestada. Ülejäänud URLid ei ole tegelikult osa Facebookist vaid üritavad jätta muljet, et on seda.

5. Näide võib olla ka täiesti õige logimiseleht – kui ta avab hüpikakna õigesse Facebooki, kuhu oma parooli sisestad. Kui leht nõuab sult parooli otse sisestamist on tegemist kindlasti õngitsemisega.

Ainult https kasutamine ei tähenda, et lehekülg on tingimata turvaline

Kuidas tunda ära hästi peidetud, ssl sertifikaati kasutavat õngitsemist? Kõige olulisem on vaadata aadressi täispikkuses. Viimane punkt aadressiribal enne esimest kaldkriipsu eraldab domeeni ja selle laiendit. Näiteks antud artiklis on domeeniks “netsec” ning laiendiks “ee”. Kõik punktid enne viimast tähistavad alamdomeeni. Alamdomeenis saab kasutada praktiliselt kõike – kaasaarvatud kobinatsiooni, mis jätab mulje teisest aadressist. Vaadates viimast punkti saad aru, kui keegi üritab kasutada alamdomeeni su petmiseks. Vaatame eelnevaid näiteid:

1. Viimane punkt eraldab domeeni facebook ja laiendit .com. Tegemist on tõesti Facebookiga

- Viimane punkt eraldab domeeni asdg ja laiendit .co. Eelnev osa on alamdomeen, mis üritab jätta muljet, et tegemist on Facebooki sisselogimise aadressiga. Tegelikult see nii pole, lehe õige aadress on https://asdg.co.

- Viimane punkt eraldab domeeni me laiendiga .hu. Tegemist ei ole jällegi facebookiga, kuigi lugedes aadressi ribalt välja “facebook remember me” võib sellise mulje jätta.

- Aadressis ongi ainult üks punkt esimese kaldkriipsu ees, mis eraldab domeeni facebook ja laiendid .com. Tegemist on õige Facebookiga

- Kõik viited facebookile tulevad peale esimest kaldriipsu. Domeeniks on antud juhul example.com, millel pole mingit mingit põhjust teada su Facebooki kasutajanime ega parooli.

Kontrolli alati, et sisestad oma parooli õigele domeenile

Kui sul on siiski kahtlusi, kas tegemist on õige lehega on natuke keerulisem võimalus selle õiguses veenduda. Mitte palju keerulisem, kuid siiski.

Selle jaoks pead lehel olles avama oma veebilehitseja arendajate tööriistade konsooli. Googe Chrome veebilehitseja saad seda teha valides menüüst “More tools -> Developer tools”.

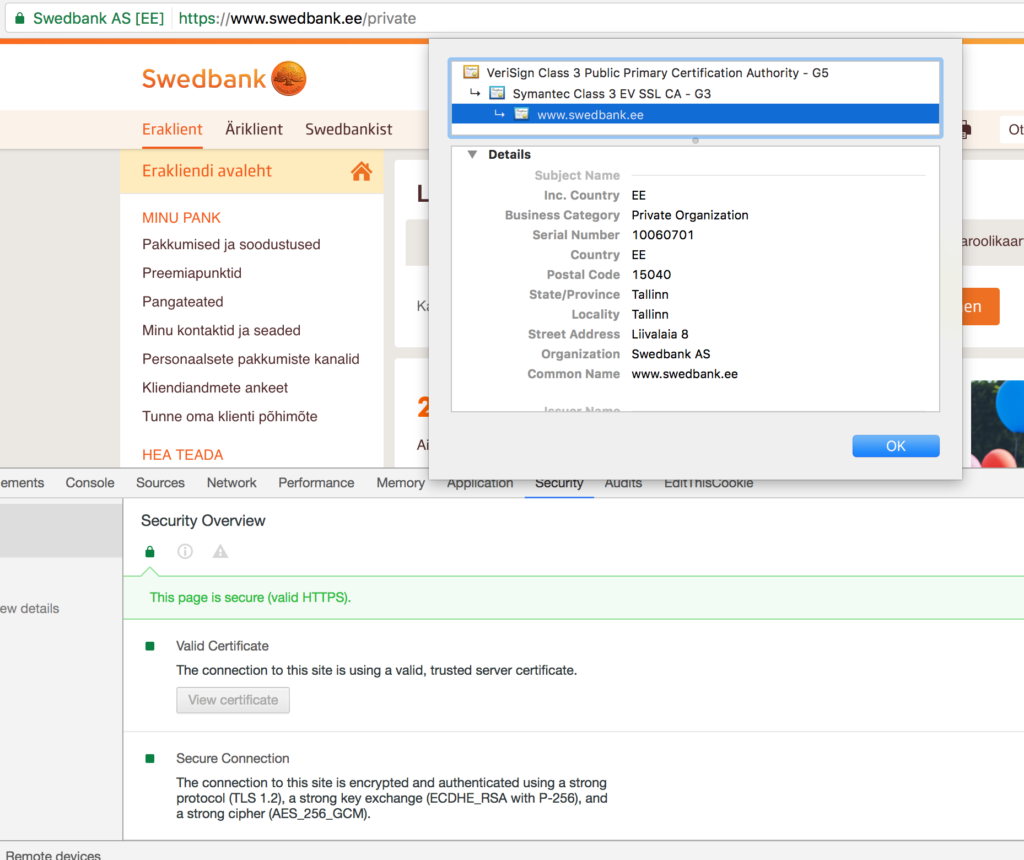

Seejärel vali avanenud aknast kaart “Security”, ning sealt omakorda “View Certificate”. Sealt näed ära, kas sertifikaat on tõesti antud domeenile, mida kasutada soovid. Näiteks tehes seda aadressi www.swedbank.ee näeme, et nende sertifikaat on tõesti väljastatud antud domeenile. Valides sertifikaadi juures lisainfo näeme ka kellele see väljastatud on. Antud juhul on selleks Swedbank AS – täpselt nende juurde me ka Swedbanki internetipangas logida tahame.

Olen Swedbanki internetipangas ning kasutatav sertifikaat kuulub õigele ettevõttele ja veebiaadressile. Sinna on turvaline oma parooli sisestada

Lõpliku kindluse saamiseks võid alati kontrollida lehe sertifikaati

Enne edasi liikumist tahan veel täpsustada sertifikaadi lisainfo vaadet. Sugugi kõigil sertifikaatidel pole omaniku sektsiooni nagu Swedbanki omal. Sertifikaadi omaniku info on ainult kallimatel sertifikaatidel. Kõigil pankadel ja muudel finantsteenustel on reeglina kallimad sertifikaadid oma identitteedi tõestamiseks. Väiksematel teenustel ja kodulehtedel pole seda lihtsalt vaja. See ei tähenda, et nende sertifikaat poleks turvaline, lihtsalt selle kaudu ei saa omaniku juriidilist nime tuvastada.

Kuidas tuvastada õngitsemist e-kirjas

Õngitsemine e-kirja teel on ilmselt veel laialdasemalt levinud, kui veebilehtedena. Kasutamaks veebilehte õngitsemiseks peab ohver kõigepealt sinna jõudma – e-kirjana saab selle otse temani toimetada. Samuti on e-kirjaga tulevat õngitsemist keerulisem tuvastada, kui veebilehel olevat. Seetõttu peab e-kirjade kasutamisel olema veel ettevaatlikum ning oskus õngitsemist tuvastada on veel kriitilisem.

Kõigepealt on oluline kasutada e-kirjade filtreerimisssüsteemi. Avalikel teenusepakkujatel nagu seda on Gmail ja Hotmail on see juba sisse ehitatud. Kui sina või su ettevõte kasutab oma mailiserverit tuleb vastav tarkvara osta ja installeerida. See on ülesanne su ettevõtte IT meeskonnale – omalt poolt võid ainult küsida, kas teil on selline lahendus olemas. Kui vastus on “ei” soovita seda tungivalt, vajadusel suunates õiged inimesed selle artiklini.

Ükski suurettevõte ega riigiasutus ei võta sinuga ühendust tasuta pakutava e-maili aadressi pealt. maksuamet@hot.ee on kindlasti pettus, täpselt nagu on googlesupport24@yahoo.com. Sellistelt aadressidelt tulnud kirjad võid kohe kustutada.

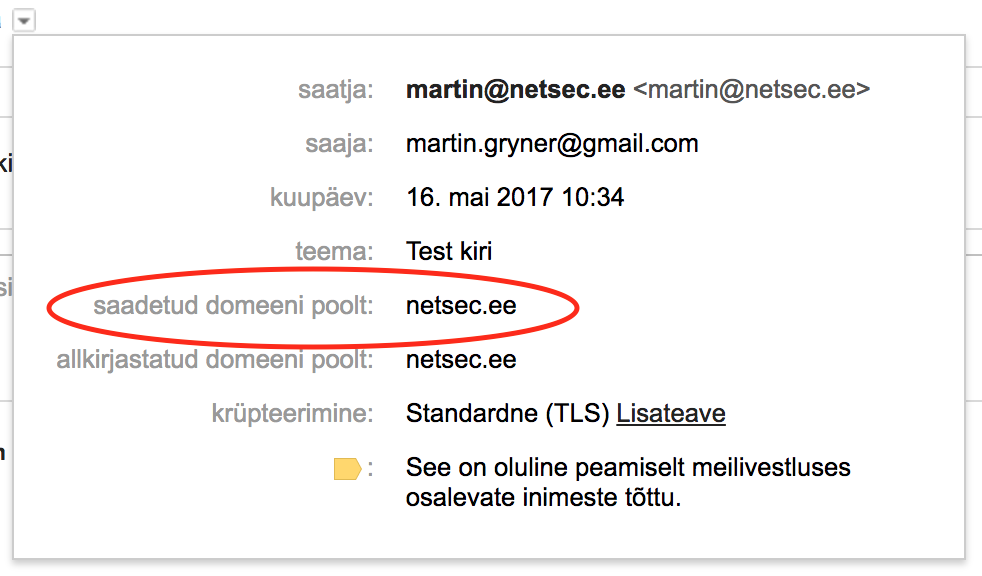

Kontrolli alati iga kirja saatjat. Veendu, et e-maili tuleb õigelt domeenilt

Isegi kui domeeni nimi on õigeet tuleks kontrollida, et kiri tuli just sealt, kust tundub. Suure tõenäosusega on õngitsemine kõigi kirjade taga, mis on saadetud kellegi teise nimelt. Kuidas on üldse võimalik, et e-kiri tuleb kellegi teise nimelt? Oma olemuselt ei erine e-kirjad tavapärastest. Saates tavakirja kirjutad ümbriku esiküljele saaja aadressi ning tagumisele poolele saatja andmed. Miski ei taksita sind kirjutamaks saatjaks kedagi teist; addressaat ei saa arugi, et sinul sellega mingit pistmist oleks. Põhimõtteliselt toimivad e-kirjad samamoodi. Piisava tahtmise korral (ja õngitsejal on tahtmist küllaga) saab e-kirju saata ka vabariigi presidendi nimel.

Rämpsposti filtrid püüavad enamik selliseid kirju kinni, kuna e-kirja on natuke lihtsam jälitada, kui tavapärast. Näiteks jääb maha saatja IP aadress ning kui kiri on tulnud president.ee domeenilt, kuid Aafrikas asuvalt IP aadressilt on üsna tõenäoline, et tegemist on võltsitud saatja andmetega. Paraku ei taga rämpsposti filter täieliku kaitset.

On meetodeid, kuidas sellistest filtritest mööda saada. Paljusid neist ei kasutata sugugi kurjalt, näiteks su tellitud uudiskirjad jõuavad sinuni enamasti läbi kolmanda osapoole. Täpselt samamoodi võib sinuni jõuda ka pahatahtlik kiri.

Kuidas veenduda, et e-kiri on tõesti saadetud õigest kohast? Gmailis on see lihtne. Klikkides noolekese juures näed, kust domeenilt kiri tuli sektsioonis “saadetud domeeni poolt” (“sent by domain” inglise keeles). Kui sina või su ettevõte ei kasuta G-maili on see natuke keerulisem, kuid sugugi mitte võimatu.

Selleks tuleb leida oma e-maili kliendist koht, kus saad vaadata “toorest e-kirja”, ehk “raw email” sisu. See on e-kiri kujul, kuidas arvutid seda loevad ning sulle visuaalseks renderdavad. Tulemuseks on pikk tekst, mis sisaldab inimloetamatuid märkmeid – see peabki nii olema.

Otsi avanenud tekstist üles rida, kus esimest korda esineb “Content-Type:”. Sellest reast üks rida üles poole vali kogu tekst ning kopeeri Google e-maili päise analüüsi tööriista. Kopeeri tekst tekstivälja ning vajuta “Analyze the header above”. Avaneb leht tabeliga kõigist serveritest, kust e-kiri läbi käi. Esimene neist on server, kust kiri algselt saadeti. See peaks kattuma õige saatjaga.

Olulist infot sisaldav e-kiri peab alati olema saadetud organisatsioonile kuuluvastst serverist

Kindlasti ei pea sa seda tegema iga kirjaga, mis su postkasti jõuab. Google e-maili päise analüüsi tööriista saad kasutada juhul, kuid midagi kirjas kahtlasena tundub.

Kahtlased on kõik kirjad, mis küsivad su isikuandmeid

Isegi, kui kirja saatja pole õige ei pruugi see veel automaatselt rünnakut tähendada. Küll peaks sellisel juhul mõne teise kanaliga, mitte reply vajutades, selle õigusest kontrollima. Kui saatja väidab end olevat maksuamet tuleks sinna helistada. Täpselt sama kehtib ka pankade korral.

Kui vaatad kirja oma “alasti” kujul kontrolli kindlasti ka e-posti aadressi, kuhu antud kirja vastused lähevad. See on “Reply-To” osa andmetest, mille Google e-maili päise analüüsijasse kopeerisid. See peab kindlasti olema sama, kust e-kiri tuli.

Kui e-kirja saatja ja vastamise aadressid erinevad on põhjust kirja kahtlustavalt suhtuda

Lisaks kirja saatjale tasub alati uurida selle sisu. Ei ole välistatud, et e-posti aadress, mis sulle kirja saadab, on ründaja poolt üle võetud. Sellisel juhul pead vaatama, mis kirja sisus on. Kui kiri palub sul ootamatult saata kuhugi raha või oma isikuandmeid peaks selle õiguse kindlasti üle kontrollima. Sinu sõbra/tuttava e-posti aadressilt tulev kiri ei pruugi olla tegelikult tema saadetud.

Samuti tuleb kontrollida iga linki e-kirjas.

Link ei pruugi viia sinna, kuhu ta väidab

Lingi tekst võib olla aadressiga google.com/login, kuid suunata kuhugi mujale. Lihtsama rünnaku korral võib kirjas olla otsene link õngitsevale lehele. Kõigi linkide puhul, mis on saadetud e-kirjaga, tuleb rakendada samu ohutusmeetmeid, mis on kirjeldatud “Kuidas tuvastada õngitsemist internetis” sektsioonis.

Kuidas tuvastada õngitsemist sotsiaalmeedias

Õngitsemisrünnakud sotsiaalmeedias muutuvad järjest sagedasemaks. Tihti rünnatakse tavainimeste sotsiaalmeedia kontosid just selleks, et nende kontaktide peal õngitsemise rünnakuid toime panna. Vilunud küberkurjategija jaoks võib tavainimese Facebooki konto tuhandeid eurosid väärt olla.

Vaevalt, et keegi saadaks raha tundmatule inimesele, kes seda sotsiaalmeedias küsib. Aga kui seda teeks su hea sõber? Levinud on juhused, kus üle võetud sotsiaalmeedia kontod saadavad kõigile oma kontaktidele teate sisuga, et nad on välisriigis hätta jäänud ning vajavad raha tagasi koju saamiseks.

Eestis on selliseid rünnakuid lihtsam ära tunda, kui inglise keelt rääkivates riikides. Reeglina on saadetud kirjad kas inglise keeles või väga vigases, Google Translate’ga tõlgitud, eesti keeles. Kõige mõistlikum on sellise kirja saamisel seda lihtsalt ignoreerida ja ehk sõpra teavitada, et ta konto on üle võetud. Kindlasti ei tohiks klikkida ühelegi niimodi tulnud lingile, kuna see võib automaatselt su arvutisse pahavara installeerida. Riskida ei tasu ka hea viirtusetõrje tarkvara või Maci kasutajatel.

Kui sõber küsib sult sotsiaalmeedias ootamatult raha tuleks sellesse kahtlusega suhtuda

Kui isegi su parim sõber alustab suga vestlust inglise keeles ning ei reageeri eesti keelele on võimalus suur, et ta konto on üle võetud.

Kunagi ei tohi klikkida ootamatult sotsiaalmeedias jagatud linke

Kui vahetate sõbraga tihti omavahel sotsiaalmeedias linke ei ole see loomulikult probleem. Kui aga link saadetakse sulle ootamatult tuleks üle küsida, miks see saadeti ja mis seal taga on.

Veendu, et leht, mida jälgid kuulub tõesti antud brändile/inimesele

Võlts-fännilehed ning kontod on probleem igas sotsiaalvõrgustikus. Seetõttu on nii Facebook, Twitter kui Instagram lisanud tuvastatud kontode kõrvale vastava märgi. Selle eesmärk on kindlustada, et jälgitav konto on tõesti see, mida ta väidab olevat. Kui jälgid mõnda kuulsust või brändi sotsiaalmeedias veendu, et see on tõesti õige konto. Vastasel juhul võib sealt mingi hetk tulla rünnak, mida sa kahtlustada ei oska.

Facebook on kinnitatud, et antud fännileht tõesti kuulub Eesti endisele presidendile Toomas Hendrik Ilvesele

Samuti pole kunagi välistatud, et mõne brändi või inimese sotsiaalmeedia konto üle võetakse. Seega tasub iga jagatava lingi puhul jälgida kõike, mis on välja toodud peatükis “Kuidas tuvastada Õngitsemist Internetis”.

Kuidas tuvastada õngitsemist telefonis

Õngitsemine telefoni vahendusel oli väga levinud kaheksakümnendate lõpus, kuid see pole siiani kadunud. Inglise keeles leiutati selle jaoks isegi termin “social engineering”. Kaitsmaks end õngitsemise eest telefonis tuleb jälgida paari lihtsat reeglit.

Telefoni teel õngitsemist ära tunda võib olla keerulisem, kui e-kirja teel tehtud katset. Üldjuhul ei ole e-kirjaga saadetav õngitsemine suunatud just nimelt sinule (rõhk on sõnal üldjuhul). Telefoni teel õngitsemine seevastu on suunatud reeglina inimesele, kellele kõne tehakse. On üsna tõenäoline, et ründaja on uurinud sihtmärki ning ta ettevõtte tausta. Ründaja teab ta nime ning oskab end tutvustada viisil, mis kõige vähem kahtlust äratab.

Ära kunagi ütle oma paroole kellelgi

Kõige levinum telefoni teel õngitsemise meetod on helistada inimese töötelefonile ja tutvustada end, kui IT oskonna töötajat. Ründaja ütleb, et tal on vaja su parooli kas millegi kontrollimiseks, muutmiseks või uuendamiseks. Igal juhul soovib ta saada su kasutajakonto andmeid. Isegi, kui ründaja tutvustab end kellegina, keda tunned ja ta hääl tundub tuttav, ei tohi oma paroole telefonis öelda. Täpselt sama kehtib kõige konfidentsiaalse ja tundliku info kohta.

Sinu ettevõtte IT osakond ei küsi kunagi su paroole

Tegelikult ei küsi su paroole mitte ühegi ettevõtte IT osakond. Ei Google, Facebook, su pank ega ükski riigiasutus ei küsi sult su paroole. Kui keegi sulle helistab ja küsib ükskõik milliseid su isikuandmeid, tuleks kõne koheselt lõpetada. Isikuandmete hulka kuuluvad su isikukood, aadress, pangakonto number jms.

Kui helistaja palub sul minna mõnele veebilehele järgi kindalsti “Kuidas tuvastada õngitsemist internetis” punktis välja toodud punkte.

Kui kõne tundub kahtlane lõpeta see koheselt

Kui helistaja küsimused, hääletoon või sõnastus tekitavad sinus mingeidki kahtlusi tema identiteedis, lõpeta kõne koheselt. Võimalusel löö helistaja telefoninumber Googlesse ja kontrollimaks, kas see tõesti vastab helistaja isikule ja organisatsioonile. Kõigil suuremate organisatsioonide ja ettevõtete telefoninumbrid on avalikud.

Kui konkreetse inimese number pole avalik võid helistada nende üldnumbrile ja kontrollida, kas sellise nimega inimene seal tõesti töötab ja kas telefoninumber, kust kõne tuli, oli õige. Keegi ei pane pahaks, kui suhtud tõsiselt oma isikuandmete kaitsesse.

Näiteid õngitsemisest

Kuna õngitsemine on üks populaarseimaid küberkuritegevuse vorme ei ole võimalik kõiki selle näiteid üles lugeda. Järgnevalt toon ära mõned viimasel ajal tuvastatud õngitsemise näited, mis olid suunatud just eestlaste vastu. Ka just eestlaste vastu suunatud rünnakutest on tegemist ainult mõne noppega.

2017 aastal saatsid petised maksuameti nimel inimestele e-kirju, kus küsiti lisainfot tulumaksutagastuseks. Kiri oli lihtsalt ära tuntav vigase eesti keele tõttu, kuid järgmistel aastatel võib see juba parema tõlkega olla. Tasub meeles pidada, et maksuamet ei küsi sult kunagi e-kirja kaudu isikuandmeid. Kui maksuamet soovib suga ühendust võtta mingil muul eesmärgil, kui teavitus, teevad nad seda tähitud kirjaga.

Maksuameti nimel on erinevaid petukirju saadetud peaagu iga aasta ning saadetakse kuni pole enam ühtegi lihtsameelset, kes nende õnge läheks.

2016 aastal saadeti petukirju Swedbanki nimel. Kurjategijad üritasid jätta muljet, nagu korraldaks Swedbank loosimist. Kirja eesmärk oli varastada isikuandmeid.

2015 aastal levis viirus, mis võttis üle Gmaili kontosid ja kasutas neid petukirjade saatmiseks. Kirjade sisu oli, et inimene on välismaal hätta jäänud ning vajab abi. Juurde oli pandud ka pangakonto number, kuhu abi saata. Kiri oli eriti ohtlik kahel põhjusel

1) See tuli sinu tuttavalt.

2) See oli veatus eesti keeles.

Kirja tõlkija ning tellija tabati, kuid paljud olid jõudnud ennem selle ohvriks langeda.

2015 aastal saadeti petukirju Danske Pank nime all. Kirja sisuks oli, et kliendile on tulnud teade pangast, mille lugemiseks peab sisse logima. Lingist avanes kloon Danske panga lehest, mis varastas kasutaja konto andmed.

2013 aastal õngitseti mobiil ID PIN koode. Kuigi õngitseja ei saanud otseselt inimese PIN koodi teada üritati nende nimel teenustesse sisse logida või dokumente allkirjastada. See on eriti ohtlik õngitsemise vorm, kuna nii võid tundmatule dokumendile juriidiliselt siduva allkirja anda. Kahjuks ei ole sarnased rünnakud jäänud mineviku, vaid neid esined ka tänapäeval. Mitte kunagi ei tohi sisestada oma mobiil ID PIN koode, kui sa pole ise tehingut algatanud või turvakoodid ei kattu.

Kuidas käituda, kui tuvastad õngitsemise

Õngitsemine ei ole normaalne osa internetikasutamisest. See on kuritegu ning alati tuleks sellest teavitada politseid. Kui rünnak oli suunatud just sinu ettevõtte vastu, olgu see e-kirja, veebilehe võltsimise või telefonikõne kaudu tuleks sellest kindlasti teavitada ka oma IT osakonda. Sina võisid pettuse tuvastada, kuid mõni su kolleeg võib siiski selle ohvriks langeda.

Kui said õngitsemisele viitava kirja Gmaili postkasti, vajuta kindlasti “Teate õngitsemisest” (“Report Phishing”) nuppu. Nii oskab Gmail neid kirju mõne aja jooksul juba automaatselt blokeerida ning muutub nutikamaks nii sinu, kui kõigi teiste kasutajate jaoks.

Kui ründaja üritas jätta muljet mõnest riigiasutusest (maksuamet, kohus, statistikaamet jms) edasta koopia kirjast ka aadressile cert@cert.ee, et riigi infosüsteemide amet sellele reageerida ning teisi sellest hoiatada jõuaks.

Kui sa pole kindel, kas sulle saadetud kiri või sulle tehtud kõne on õngitsemine, võta ühendust organisatsiooniga, kelle nimel see tehti. Kui tegemist on pettusega oskavad nad sellega edasi tegeleda ning oma teisi kliente hoiatada. Kui tegemist polnud õngitsemisega, saad kirja sisu usaldada..